العمل الإنساني ومخاطر رقمنة بيانات المستفيدين

تعمل المنظمات الإنسانية على رقمنة عملياتها للوصول إلى المزيد من الأشخاص ممن هم بحاجة إلى المساعدة، لكن خرق بياناتهم قد يعرضهم لمخاطر إضافية. ولدرء هذه المخاطر، يجري تعاون بحثي بين اللجنة الدولية للصليب الأحمر والجامعات السويسرية.

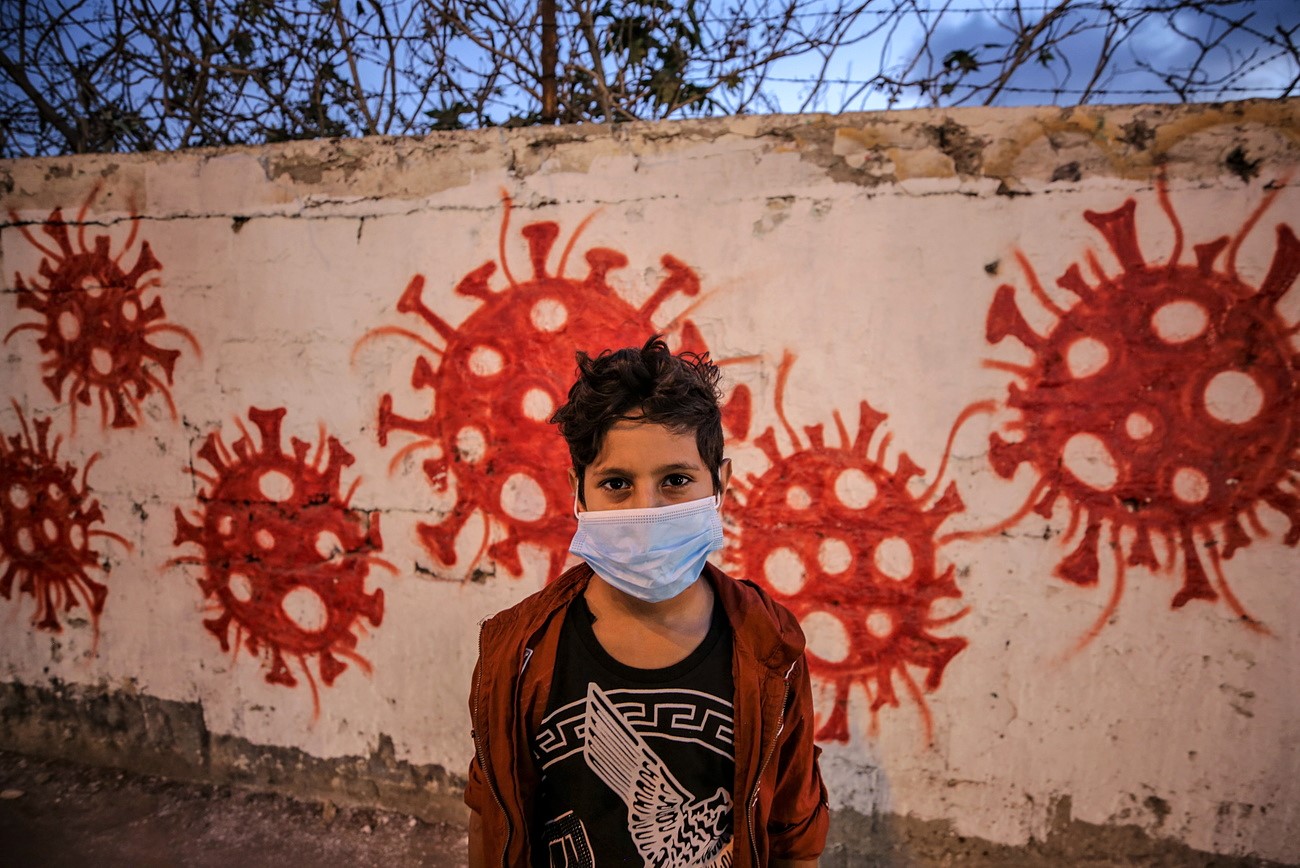

في ديسمبر من عام 2020، أُغلقت عدة مخيمات للاجئين في العراق. على أثر ذلك، تعرّض بغتة نحو 240 ألف شخص، كثير منهم من النساء والأطفال لمخاطر جمّة، وفقاً للجنة الدولية للصليب الأحمر (ICRC) .

ومع تشتت اللاجئين من المخيمات، سارعت اللجنة الدولية إلى العمل على تتبع ما آلت إليه أحوالهم، ومعرفة ما إذا كانوا قد عادوا إلى مناطقهم الأصلية، أو نُقلوا إلى مخيمات أخرى أو اضطروا للنزوح مجدداً بسبب الأوضاع القائمة.

ويجري تحديد الهوية الوحيدة للكثير من النساء في أسرهن على أساس تبَعيتِهن لرجالهن الذين من الممكن أن يكونوا قد ماتوا أو فقدوا. وإذا كانت لديهن بطاقة هوية رسمية، فقد يكون افتقارهن إلى الخدمات العامة في المنطقة التي يعِشن فيها عائداً إلى نقص في استكمال المعلومات المتعلقة بهن.

غالباً ما تواجه عملية تسجيل الأشخاص على لوائح تلقّي المساعدات، على غرار الوضع في العراق، مثل هذه التحديات بحيث تحدث تسجيلات مكررة لنفس الأشخاص أو يظهر آخرون لتلقّي المساعدات مدعين أنهم أولئك الذين تم تسجيلهم، وفقاً للجنة الدولية للصليب الأحمر. ويمكن أن تسهم الحلول التكنولوجية في خدمة الأشخاص بهذا الشأن، لكن هذه الحلول قد تعني إمكانية تعرّض الفئات الهشة اجتماعيا إلى مخاطر شديدة إذا وقعت البيانات والمعلومات المتعلقة بهم في الأيدي الخطأ.

ويقول نور خدم -الجام، وهو مدير مشروع لمبادرة جديدة تهدف إلى البحث في كيفية توظيف التكنولوجيا لدعم منظمات المساعدات الإنسانية على أداء مهامها بشكل أفضل: “تعمل اللجنة الدولية، منذ أكثر من 150 عاماً، على حماية الأشخاص المتضررين من الحرب والعنف وتقديم المساعدة لهم “. ويضيف قائلاً: “نحن نبذل جهوداً كبيرة لضمان بقائنا على صلة ومعرفة باحتياجاتهم في عالم يتسع فيه نطاق الرقمنة”.

المزيد

كيف يُمكن لمشاركة البيانات أن تضع حياة الأفراد في خطر

لحماية هؤلاء الأشخاص، أُطلقت شراكة لتعاون بحثي، بقيمة 5 ملايين فرنك سويسري (5.6 مليون دولار) في أواخر العام الماضي، تحت عنوان مبادرة هندسة أعمال المساعدة الإنسانية،رابط خارجي وهي تجمع بين اللجنة الدولية للصليب الأحمر وباحثين في كل من المعهد التقني الفدرالي العالي في لوزانرابط خارجي (EPFL) والمعهد التقني الفدرالي العالي في وزيورخ (ETH)رابط خارجي.

تحسين آليات إيصال المساعدات

تُعتبر عملية تسليم المساعدات عرضة بشكل خاص للاحتيال وخرق البيانات، لذلك تستكشف إحدى المجموعات البحثية من المعهد التقني الفدرالي العالي في زيورخ (ETH) كيفية الاستخدام الآمن للبيانات البيومترية بغية تقديم المساعدات المناسبة للأشخاص المعنيين.

ويحاول العلماء المشاركون في البرنامج إيجاد طريقة للتعرف على الأشخاص المعنيين بتلقي المساعدات عبر تحديد هوياتهم من خلال تسجيل سماتهم البيولوجية، مثل بصمات الأصابع ومسح الوجه، لجعل آلية توزيع المساعدات أكثر كفاءة وفاعلية والعمل على حماية خصوصية الأشخاص المستفيدين.

تقول الباحثة الرئيسية كارميلا ترونكوسو، وهي أستاذة مساعدة في المعهد التقني الفدرالي العالي في لوزان EPFL ورئيسة مختبر هندسة الأمان والخصوصية، الذي طور التكنولوجيا وراء تطبيق سويس-كوفيد لتتبع وتحديد مكان المصابين بفيروس كورونا، إن التعرف على السمات البيولوجية يمكن أن يشكّل حلاً مثالياً للنازحين بشكل خاص، لأن بصمات أصابعهم وملامح وجوههم هي من المعطيات الثابتة التي تلازمهم.

ويمكن أن تسمح البيانات البيومترية للعاملين في مجال الإغاثة بتحديد الأشخاص الذين يحتاجون إلى المساعدة فعلاً ومن هم ليسوا كذلك، ومعرفة من قد تلقى المؤن، وما هي العائلات مثلاً التي يجب أن تتلقى إمدادات غذائية تحتوي على حليب الأطفال أو ما هي العائلات التي لا تحتاج إليه.

المضي قدماً مع أخذ الحيطة

على الرغم من أن الحصول على السمات البيولوجية يمثل معطى مستجدّاً يجب أخذه بعين الاعتبار بالنسبة للجنة الدولية للصليب الأحمر، إلا أن جمع البيانات بشكل عام ليس كذلك، على حد قول فينسينت جراف ناربيل، مستشارة اللجنة الدولية للتكنولوجيا الاستراتيجية.

“لقد قمنا بجمع البيانات عن الناس إلى أجل طويل”، كما يشير، على سبيل المثال، عندما تم توثيق المعطيات المتعلّقة بأسرى الحرب في الحرب العالمية الثانية. ويقول إن المنظمة كانت دائماً حذرة فيما يتعلق بالبيانات ذات الصلة، وتدرك في نفس الوقت أن التكنولوجيا الجيدة يمكن أن تزيد من التأثير والأمان والفعالية في العمل؛ “إنها فعلياً مسألة إيجاد توازن بين الحصول على البيانات وعدم التسبب في إلحاق أي أضررار بالأشخاص المعنيين”، على حدّ قوله.

من جهتها، ترى ترونكوسو أن هناك مجاليْن يدعوان للقلق بشأن خصوصية البيانات البيومترية: شراكات الأطراف الثالثة والآلية المركزية لجمع البيانات. فبمجرّد دخول البيانات إلى نظام طوّره طرف ثالث، لا تعود اللجنة الدولية للصليب الأحمر قادرة على ضمان الحماية التي تعهّدت بها للسكان الذين تقدّم لهم العون. لذلك، تبحث ترونكوسو اليوم في كيفية إزالة الطرف الثالث من المعادلة.

ونظراً لأن أنظمة البيانات الكبيرة تكون عرضة لانتهاكات محتملة، يأمل فريقها في تجنب الاعتماد على قواعد البيانات هذه، ربما عبر اللجوء إلى الأجهزة المحلية لتخزين البيانات. وتعطي مثلاً على ذلك، مشيرة إلى الطريقة التي تستخدم فيها بصمة الإصبع لفتح جهاز الهاتف الذكي أيفون iPhon، حيث يتم تخزينها داخل الجهاز نفسه وليس في قاعدة البيانات.

وعلى غرار ذلك، يمكن تطوير حل لتزويد متلقي المساعدة بجهاز أو رمز مميز يتطلب بصمة للوصول إليه ويخزن سجلاً للمساعدة المقدمة لكل شخص أو لكل أسرة.

لكن ترونكوسو تنبّه إلى عدم وجود نهج واحد ضامن للأمن البيومتري ومتناسب مع جميع الفئات؛ ففي المناطق التي تغطي فيها النساء وجوههن لأسباب دينية مثلاً، لن يكون من الممكن العمل باستخدام تقنية التعرف على الوجه. وبناء على ذلك، يجري فريقها حالياً جرْداً للحالات في الميدان التي قد تستفيد من نظام قياس السمات البيولوجية من أجل تحديد هوية متلقي المساعدات.

“فقط عند حصولنا على نتائج هذا الجرْد، يمكننا إنشاء تقنية جيّدة جداً للحفاظ على الخصوصية”، كما تقول، مضيفةً أن بعض المخاطر ستبقى ماثلة أمامنا. إذ يمكن أن تُفقد الأجهزة الشخصية أو الرموز المميزة أو تُسرق وتُستخدم في الرشوة. لكن السمات البيولوجية يمكنها أن تجعل السرقة أو الابتزاز أكثر صعوبة لأن الجناة سيحتاجون مثلاً إلى وجود المالك لاستخدام بصمات أصابعه.

وتقرّ ترونكوسو قائلة: “من المحتمل جداً أننا لن نستطيع القضاء تماماً على عمليات الاحتيال في الحصول على المساعدات أو احترام الخصوصية للأشخاص المعنيين بنسبة 100%”. “إن حل هذه المشكلة يعني القيام بعملنا بأقل الخسائر والأضرار الممكنة.”، على حدّ قولها.

نظام “الأبواب الخلفية” عبر الحاسوب

أثناء عمليات جمع البيانات وتخزينها واستخدامها تزداد احتمالية حدوث خروقات لهذه البيانات – إما من خلال الخطأ البشري أو الوصول المتعمّد من قبل بعض المجموعات والدول التي ترغب في الوصول إلى المعلومات والأنظمة المتصلة بها.

ويتركز اهتمام الباحثين على ثلاثة مجالات وهي: ضمان الأجهزة الآمنة والحوسبة السحابية الآمنة والاتصالات الآمنة. يقود أدريان بيريغ، أستاذ علوم الكمبيوتر في المعهد التقني الفدرالي العالي في زيورخ (ETH)، فريقاً من الباحثين يأملون في إيجاد حلول لكل هذه المجالات كجزء من مبادرة هندسة أعمال المساعدة الإنسانية.

أولا ً، هناك نقاط ضعف محتملة تتعلّق بالمعدات المادية التي تشتريها المنظمات الإنسانية. من الممكن التلاعب بهذه الأجهزة لإنشاء ما يسمى بباب خلفي في النظام بحيث لا يمكن للمستخدمين غير المصرح لهم الوصول من خلاله إلى البيانات.

يقول بيريغ: “بالنسبة لبعض الدول، ستكون تكلفة قيامها بإدخال أخطاء للتلاعب في الأجهزة أثناء شحنها أقل”. ناهيك عن أنه “من الصعب للغاية اكتشاف ذلك، حتى إذا فتحت [الجهاز] وتفحّصته؛ ففي بعض الحالات، يمكنك مثلاً القيام فقط باستبدال معالج الحاسوب (وحدة التشغيل)، بمعالج آخر به خلل ويبدو مثله تماماً”.

يتوجّب على المؤسسات أيضاً أن تكون على دراية بالجهات التي قد تكون قادرة على الوصول إلى المعلومات عند تخزين البيانات أو معالجتها في السحابة بدلاً من تخزينها في الأجهزة المحلية.

ويقول بيريغ: “إذا كنت تستخدم السحابة العامة، فعادةً ما تكون خاضعة للولاية القضائية لبعض البلدان، وفي بعض الحالات يمكن للسلطات المعنية الوصول إلى البيانات إذا استدعى الأمر ذلك”.

حالياً، تعتمد منظمات الإغاثة على خوادم سحابية عامة من عمالقة التكنولوجيا مثل أمازون وغوغل للحفاظ على انخفاض تكاليفها، وفقاً لباحث المعهد التقني الفدرالي العالي في زيورخ. ويعمل فريق بيريغ على إيجاد حلول لجعل الخوادم السحابية الآمنة الخاصة في متناول اللجنة الدولية للصليب الأحمر ومثيلاتها.

خطر التنصت

يعمل فريق أبحاث المعهد التقني الفدرالي العالي في زيورخ أيضاً على إنشاء تقنية عالمية آمنة تمنع الآخرين من القيام بالتنصت على المكالمات الهاتفية أو الاتصالات.

يقول بيريغ: “حتى لو جرى تشفير كل الاتصالات، فلا يزال من الممكن التنصت واستخراج معلومات جزئية متعلقة بها “. وقد حقق فريقه بعض التقدم على صعيد إيجاد حلول لهذه المشكلة، مما أتاح إجراء الاتصالات والتواصل عبر كيانات موثوقة فقط.

يوضح بيريغ قائلا ً: “لدينا طريقة لإرسال البيانات عبر مسارات مختلفة حول العالم. إذا توصّل شخص ما إلى رصد اتصال ما والقيام بالتنصّت في مسار واحد، فقد لا يتمكن من الحصول على جميع المعلومات المتعلّقة بهذا الاتصال عبر المسارات الأخرى.”

ويهدف التعاون بين فريقه واللجنة الدولية لمدة عامين، إلى منح الباحثين مخططاً لكيفية تحقيق “اتصالات آمنة وعمليات حاسوبية بطريقة قابلة للتطبيق ومجدية اقتصادياً للمنظمات الإنسانية التي لا تعتمد على دولة واحدة يمكنها الوصول إلى البيانات”، كما يقول الأستاذ بيريغ.

لكنه يعترف بأن الاتصالات “لن تكون بمنأى عن المخاطر نهائياً ” لأن الأمر برمّته يعتمد على القوة التكنولوجية للخصم.

تتضمن المرحلة الأولى من مبادرة هندسة أعمال المساعدة الإنسانية أيضاً أربعة مجالات بحثية أخرى: تحديد حجم السكان المعرضين للخطر باستخدام صور الأقمار الصناعية ومنشورات وسائل التواصل الاجتماعي؛ وتحسين آليات توزيع المعدات الطبية؛ وخلق تنمية مستدامة للبنية التحتية الإنسانية؛ ومكافحة مجالات التضليل على وسائل التواصل الاجتماعي. ستنتهي الدعوة لتقديم مقترحات بحثية للمرحلة الثانية من المبادرة في شهر يوليو الحالي. وستستمر المشاريع البحثية لمدة عامين.

متوافق مع معايير الصحافة الموثوقة

المزيد: SWI swissinfo.ch تحصل على الاعتماد من طرف "مبادرة الثقة في الصحافة"

اكتب تعليقا